Primair zoekwoord: datalek melden AVG

Een datalek is voor veel organisaties een nachtmerrie: je wilt geen persoonsgegevens kwijtraken, je wilt je klanten en medewerkers beschermen, en je wilt geen gedoe met reputatieschade. Toch gebeuren datalekken juist vaak door hele “gewone” dingen: een e-mail naar de verkeerde ontvanger, een laptop die kwijt is, een verkeerd ingestelde map in de cloud, een gestolen telefoon zonder schermcode, of een phishingmail waardoor iemand toegang krijgt tot een account. En dan komt de cruciale vraag: datalek melden AVG — wanneer moet je melden, aan wie, binnen welke termijn, en wat moet je vastleggen?

In dit artikel krijg je een praktisch en volledig overzicht van datalek melden (AVG):

- wat een datalek is (met herkenbare voorbeelden),

- wanneer je wél/niet moet melden,

- het 72-uur stappenplan (wat je in welke volgorde doet),

- hoe je een datalek registreert,

- en hoe je herhaling voorkomt.

Alles is geschreven in begrijpelijke taal. Lees ook: Alles over veiligheid, beveiligingsplan, digitale veiligheid, phishing herkennen.

Let op: dit is algemene informatie, geen juridisch advies. Bij complexe incidenten of twijfel is het verstandig specialistisch advies in te winnen.

Wat is een datalek volgens de AVG?

In gewone taal: een datalek is een beveiligingsincident waarbij persoonsgegevens:

- verloren zijn gegaan,

- ongeautoriseerd zijn ingezien,

- gewijzigd zijn,

- of niet beschikbaar zijn (bijvoorbeeld door ransomware).

Persoonsgegevens zijn alle gegevens die herleidbaar zijn tot een persoon, zoals:

- naam, e-mail, telefoonnummer

- adres, geboortedatum

- klantnummer

- IP-adres (vaak)

- salarisgegevens

- medische gegevens (extra gevoelig)

- ID-bewijzen/BSN (zeer gevoelig)

Een datalek hoeft dus niet altijd “hacken” te zijn. Een verkeerde handeling kan ook een datalek zijn.

Voorbeelden van datalekken (herkenbaar)

Hieronder een lijst die je kunt gebruiken om te bepalen of je situatie richting “datalek” gaat.

Menselijke fout (heel vaak)

- E-mail met persoonsgegevens naar de verkeerde ontvanger

- CC in plaats van BCC gebruikt (lijst met e-mails zichtbaar)

- Bijlage met salarissen gedeeld met te brede groep

- Postpakket met dossiers naar verkeerd adres

Verlies of diefstal van devices

- Laptop gestolen uit auto

- Telefoon kwijt zonder pincode/biometrie

- USB-stick verloren met klantlijst

Verkeerde instellingen / cloud

- Online map of drive staat per ongeluk “openbaar”

- Deel-link in cloud is doorgestuurd

- Verkeerde rechten: iedereen kan HR-map openen

Cyberincident

- Phishing → account takeover

- Malware of ransomware (digitale veiligheid)

- Ongeautoriseerde toegang via zwak wachtwoord (online veiligheid)

Camerabeelden of toegangslogs (ook persoonsgegevens)

- Camerabeelden die uitlekken

- Toegangscontrole-logs die onbevoegd worden ingezien

- Beelden te lang bewaard of te breed gedeeld (camerabewaking AVG)

Datalek melden AVG: aan wie moet je melden?

Bij datalekken zijn er meestal drie “doelgroepen”:

- Intern (altijd)

Je meldt het intern bij de verantwoordelijke (privacy/security/management). Ook kleine incidenten wil je intern registreren. - Toezichthouder (soms)

Dit gaat om de melding bij de Autoriteit Persoonsgegevens (AP). Dit moet wanneer het datalek waarschijnlijk een risico oplevert voor de rechten en vrijheden van betrokkenen. - Betrokkenen (soms)

Dit zijn de mensen van wie de gegevens gelekt zijn. Dit moet als het datalek waarschijnlijk een hoog risico oplevert (bijv. ID/BSN, financiële gegevens, medische gegevens, grootschalig, of misbruik is aannemelijk).

Je hoeft dus niet elk incident publiek te maken, maar je moet wel zorgvuldig afwegen en registreren.

De 72-uur regel (termijnen) — wat betekent het echt?

Veel mensen kennen “72 uur” als losse regel, maar vergeten het belangrijkste:

De 72 uur begint te lopen zodra je erachter komt dat er waarschijnlijk sprake is van een datalek (“awareness”).

Dat betekent praktisch:

- Niet wachten tot je alles zeker weet.

- Niet eerst dagen onderzoeken en dan pas starten.

- Eerst stabiliseren en feiten verzamelen, dan beslissen.

Goed om te weten: je mag een melding aanvullen als niet alle details meteen bekend zijn. Het belangrijkste is dat je tijdig start met de juiste acties en de afwegingen vastlegt.

Stappenplan datalek melden AVG (praktisch, van 0 tot 72 uur)

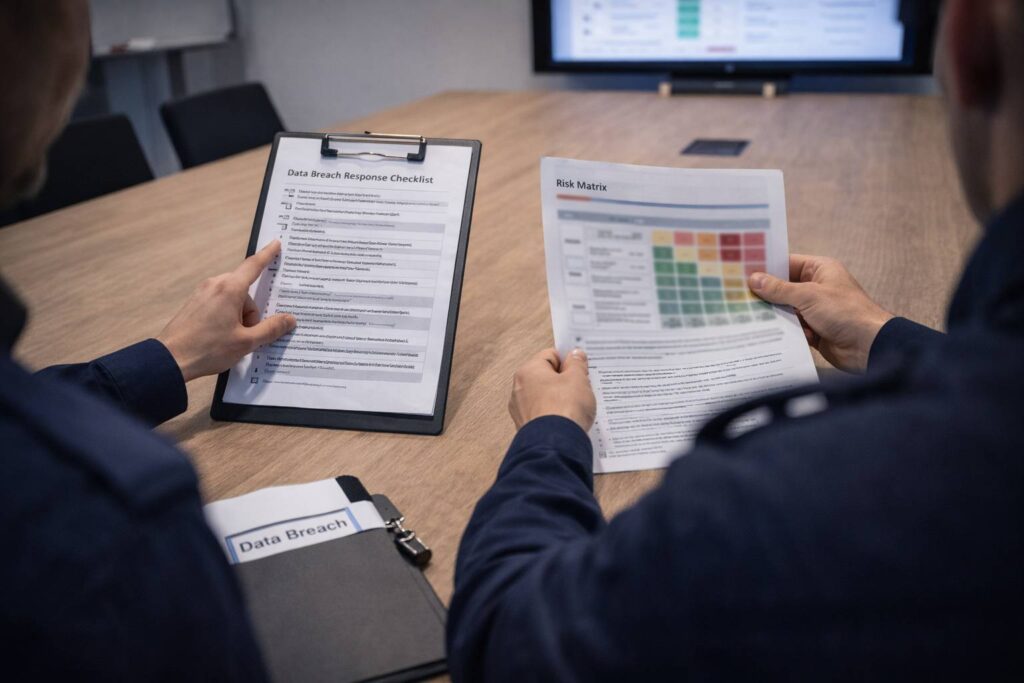

Hier is een stappenplan dat je in je organisatie als procedure kunt opnemen. (beveiligingsplan)

Fase 1: Eerste 0–2 uur (containment & triage)

Stap 1 — Stop het lek (containment)

Doel: voorkom verdere blootstelling.

Voorbeelden acties:

- reset wachtwoorden / sessies beëindigen (bij account takeover) (online veiligheid, phishing herkennen)

- deel-link intrekken / rechten herstellen (cloud)

- device blokkeren of wissen (MDM, indien beschikbaar)

- mailboxregel verwijderen (bij phishing)

- camera-account resetten (als camera’s betrokken zijn) (camerabewaking AVG)

Tip: Houd het veilig: wijzig niet zomaar alles zonder noteren; je wil later reconstrueren wat er gebeurde.

Stap 2 — Start een incidentlog

Leg meteen vast:

- datum/tijd van ontdekking

- wie meldde het

- welke systemen/gegevens mogelijk betrokken zijn

- eerste acties (wie deed wat)

Dit wordt je basis voor je datalekregister en evaluatie. (beveiligingsplan)

Stap 3 — Vorm een mini-incidentteam

Zelfs in MKB wil je minimaal:

- verantwoordelijke eigenaar (management)

- IT/security (intern of extern)

- privacy-verantwoordelijke (functionaris of aangewezen persoon)

- communicatie/contactpersoon

Fase 2: 2–24 uur (feiten verzamelen en risico-inschatting)

Stap 4 — Bepaal: is dit een datalek?

Vragen:

- zijn er persoonsgegevens betrokken?

- is er verlies, inzage, wijziging of onbeschikbaarheid?

- was de toegang ongeautoriseerd?

Als “ja”, behandel het als datalek totdat het tegendeel bewezen is.

Stap 5 — Welke gegevens en hoeveel personen?

Maak een overzicht:

- typen persoonsgegevens (naam, e-mail, adres, betaalinfo, ID, medisch)

- aantal betrokkenen (schatting is oké)

- periode van blootstelling (hoe lang stond het open?)

- wie kon erbij? (publiek internet, specifieke ontvanger, ex-medewerker)

Stap 6 — Beoordeel risico voor betrokkenen

Dit is de kernvraag voor melding.

Factoren die risico verhogen:

- gevoelige data (ID, BSN, financiële gegevens, medische info)

- grote aantallen personen

- data makkelijk te misbruiken (contactgegevens + context)

- bewijs van misbruik (vreemde inlog, downloads, fraudepogingen)

- kwetsbare doelgroep (kinderen)

Factoren die risico verlagen:

- data was versleuteld en sleutel niet buitgemaakt

- blootstelling was zeer kort en beperkt

- verkeerde ontvanger is betrouwbaar en bevestigt verwijdering (maar blijf kritisch)

- data is nauwelijks herleidbaar

Stap 7 — Beslis: melden aan toezichthouder?

Als er waarschijnlijk risico is voor betrokkenen, bereid je de melding voor. Als je twijfelt, is het vaak verstandig om conservatief te handelen en het in elk geval goed te documenteren.

Stap 8 — Beslis: betrokkenen informeren?

Als er waarschijnlijk een hoog risico is, bereid je communicatie aan betrokkenen voor:

- wat is er gebeurd?

- welke data?

- wat doen jullie?

- wat kunnen zij doen? (wachtwoord wijzigen, extra alert op phishing)

Fase 3: 24–72 uur (melden, communiceren, stabiliseren)

Stap 9 — Meld (indien nodig) en documenteer

Zorg dat je melding en interne documentatie consistent zijn:

- beschrijving incident

- gegevenscategorieën

- aantallen (schatting oké)

- gevolgen en risico’s

- genomen maatregelen

- contactpunt

Stap 10 — Informeer betrokkenen (indien nodig)

Hou het helder en praktisch:

- geen vaagheid (“mogelijk” zonder uitleg)

- geen paniektaal

- duidelijke stappen die mensen kunnen nemen (bijv. MFA, wachtwoordmanager) (online veiligheid)

Stap 11 — Stabiliseer en herstel

- patchen / rechten herzien

- monitoring aanzetten

- back-ups herstellen (bij ransomware) (digitale veiligheid)

- accounts en toegangen herzien

Fase 4: Na 72 uur (lessons learned en preventie)

Stap 12 — Evaluatie (after action review)

- oorzaak: mens, proces, techniek?

- waar faalden controles?

- wat moet structureel beter?

Stap 13 — Preventieplan

Dit is waar je beveiligingsplan helpt: maatregelen, eigenaren, deadlines. (beveiligingsplan)

Wanneer hoef je niet te melden? (maar wel registreren)

Belangrijk: ook als je niet meldt, moet je het incident vaak wel intern registreren (datalekregister).

Situaties waarin melden vaak niet nodig is:

- er waren geen persoonsgegevens betrokken

- data was goed versleuteld en niet toegankelijk

- incident is intern gebleven zonder risico (maar documenteer waarom)

- misverzending naar een betrouwbare ontvanger met snelle bevestiging en lage impact — let op: dit blijft een afweging

De sleutel: onderbouw je beslissing.

Datalekregister: wat moet je vastleggen?

Een datalekregister is je interne overzicht (ook voor kleine incidenten). Minimale velden:

- datum/tijd ontdekking

- beschrijving incident

- categorie gegevens

- schatting aantal betrokkenen

- oorzaak (mens/proces/techniek)

- genomen maatregelen (containment)

- risico-inschatting en onderbouwing

- melding gedaan? ja/nee + datum/tijd

- betrokkenen geïnformeerd? ja/nee + datum/tijd

- follow-up acties + eigenaar + deadline (beveiligingsplan)

Je kunt dit in een spreadsheet of incident-tool doen, zolang het maar consistent is.

Voorbeeldscenario’s (met beslislogica)

Voorbeeld 1: E-mail met klantlijst naar verkeerde ontvanger

Wat is er gelekt? Namen + e-mails (mogelijk meer).

Risico? Afhankelijk van context: als het “alleen e-mails” zijn is risico vaak lager, maar nog steeds relevant (phishing mogelijk).

Acties:

- ontvanger vragen om verwijderen en bevestigen

- intern registeren

- beoordelen: is melding nodig? (afhankelijk van omvang en context)

- preventie: BCC beleid, mailwaarschuwing, training (phishing herkennen)

Voorbeeld 2: Laptop gestolen met klantdata

Risico? Hoog als niet versleuteld of makkelijk toegankelijk.

Acties:

- device blokkeren/wissen (als mogelijk)

- wachtwoorden resetten

- beoordelen melding toezichthouder

- mogelijk betrokkenen informeren

- preventie: encryptie, schermlock, MFA (online veiligheid)

Voorbeeld 3: Cloudmap stond publiek

Risico? Vaak hoog, want “publiek internet”.

Acties:

- direct toegang intrekken

- logs checken: is er gedownload?

- melding waarschijnlijk nodig afhankelijk van gegevens

- preventie: rechtenstructuur, review, least privilege

Voorbeeld 4: Phishing → mailbox overgenomen

Risico? Vaak hoog, want e-mail = centrale sleutel.

Acties:

- sessies beëindigen, wachtwoord reset, MFA aan (online veiligheid)

- mailboxregels checken

- bepalen welke data is ingezien/verzonden

- beoordelen melding en betrokkenen communicatie

- preventie: awareness training, MFA verplicht, logging (phishing herkennen, online veiligheid)

Communicatie: hoe informeer je betrokkenen zonder paniek?

Als je betrokkenen moet informeren, hou het bij:

- Wat is er gebeurd (kort, feitelijk)

- Welke gegevens (categorieën)

- Wat hebben jullie gedaan (maatregelen)

- Wat kunnen zij doen (concrete tips)

- Contactpunt (vragen)

Voor veel datalekken is het verstandig om extra te waarschuwen voor phishing, omdat criminelen gelekte data vaak gebruiken voor gerichte aanvallen. (phishing herkennen)

Preventie: de 10 maatregelen die datalekken het meest voorkomen

Dit is de “cyberhygiëne” die in MKB en teams het meeste effect geeft:

- MFA op e-mail, cloud en admin accounts (online veiligheid)

- Wachtwoordmanager en unieke wachtwoorden

- Rechtenstructuur (least privilege) en periodieke review

- Training: phishing en veilig delen (phishing herkennen)

- Data-classificatie: wat is gevoelig, waar mag het staan?

- Logging/alerts op verdachte logins (digitale veiligheid)

- Device-beveiliging: schermlock, encryptie, updates (online veiligheid)

- Back-up en hersteltest

- Procedures: incidentplan + datalekregister (beveiligingsplan)

- Clean sharing: deel-links met expiratie, geen “openbaar” standaard

Veelgemaakte fouten bij “datalek melden AVG”

Fout 1: Te laat starten (“eerst alles uitzoeken”)

72 uur gaat sneller dan je denkt. Start met containment + log.

Fout 2: Geen incidentlog

Dan verlies je overzicht en kun je later niets onderbouwen.

Fout 3: Alleen IT erbij, geen management/comms

Datalekken zijn ook reputatie- en procesincidenten.

Fout 4: Vergeten dat camerabeelden en toegangslogs ook persoonsgegevens zijn

Camerabewaking en toegangscontrole vallen ook onder dit domein. (camerabewaking AVG)

Fout 5: Geen opvolging

Na afloop alles weer “business as usual” zonder structurele verbetering. (beveiligingsplan)

Checklist (printbaar): datalek melden AVG

Direct (0–2 uur)

- Stop het lek (toegang intrekken, accounts resetten, link verwijderen)

- Start incidentlog (tijd, melder, systemen, acties)

- Stel incidentteam aan (owner, IT, privacy, communicatie)

Binnen 24 uur

- Bevestig: persoonsgegevens betrokken?

- Bepaal categorieën data en aantallen

- Bepaal risico voor betrokkenen (laag/middel/hoog)

- Beslis: melden toezichthouder? ja/nee + onderbouwing

- Beslis: betrokkenen informeren? ja/nee + onderbouwing

Binnen 72 uur

- Meld (indien nodig) met kerninformatie

- Communiceer naar betrokkenen (indien nodig)

- Stabiliseer: rechten, updates, MFA, monitoring

Na 72 uur

- Datalekregister aanvullen en afronden

- Evaluatie en preventieacties met eigenaar/deadlines (beveiligingsplan)

Samenvatting

Datalek melden AVG draait om snelheid, structuur en onderbouwing:

- Een datalek kan ook een simpele fout zijn, niet alleen een hack.

- De 72 uur begint zodra je het incident ontdekt.

- Eerst stop je het lek en leg je alles vast.

- Daarna beoordeel je risico en bepaal je of je moet melden en/of betrokkenen moet informeren.

- Tot slot voorkom je herhaling met maatregelen en procedures. (beveiligingsplan, online veiligheid)

Interne vervolgstappen op je site

- Praktisch incident- en verbeterplan opzetten → Beveiligingsplan template

- Phishing als belangrijkste oorzaak aanpakken → Phishing herkennen en voorkomen

- Basis digitale beveiliging verbeteren → Cyberbeveiliging thuis en Online veiligheid checklist

- Rechten en toegang beter organiseren → Toegangscontrole systemen

- Camerabeelden en privacy goed regelen → Camerabewaking & AVG

Lees ook: Alles over veiligheid.